Алгоритми шифровања података. Симетрична енкрипција алгоритми. алгоритам за шифровање СЦГ. ДЕС шифровање алгоритам. Избор алгоритма за шифровање

У нашем рачунарском добу, човјечанство све вишеодбија да чува информације у рукопису или штампаном облику, преферирајући за овај електронски документ. А ако сте украли папир или пергамент, сада се хакирају електронске информације. Сами алгоритми за енкрипцију података су познати још од неких времена. Многе цивилизације су радије шифровале своје јединствено знање, тако да су могли да дођу само до познате особе. Али да видимо како је све ово приказано на нашем свету.

Шта је систем за шифровање података?

За почетак неопходно је то дефинисати сам по себикриптографски системи уопште. Грубо говорећи, ово је посебан алгоритам за бележење информација које би биле разумљиве само за одређени круг људи.

У том смислу, аутсајдер је све што онвиди, требало би (и у принципу, чини се) да је бесмислен скуп симбола. Само они који знају правила за њихову локацију моћи ће да читају такав низ. Као најједноставнији пример, можете дефинирати алгоритам шифровања са речима за правопис, рецимо, уназад. Наравно, ово је најпримитивнија ствар о којој можете мислити. Разуме се да ако знате правила писања, нећете моћи да вратите оригинал текст рада.

Зашто је то неопходно?

Зашто је све ово измишљено, вероватно,није неопходно објаснити. Погледајте, уосталом, које су количине знања остављене од древних цивилизација данас у шифрираном облику. Или старији нису желели да то сазнамо, или је све ово учињено, тако да их људи могу користити само када дођу до жељеног нивоа развоја - до сада то се може само погодити.

Међутим, говорећи о данашњем свету, заштитаинформација постаје један од највећих проблема. Судите сами, јер у истим архивама има много докумената које неке владе не желе дистрибуирати, колико тајних догађаја, колико нових технологија. Али све ово, у великој мјери, је примарни циљ такозваних хакера у класичном смислу појма.

Дошао је на памет само једну фразу која је посталакласика принципа активности Наташа Ротшилда: "Ко поседује информације, поседује свет." И зато информације морају бити заштићене од пратњи очију, тако да их неко не користи за своје плаћенике.

Криптографија: референтна тачка

Сада, пре него што с обзиром на саму структуру која има било какав алгоритам за шифрирање, мало скок у причи, у тим данима, када је наука била у повоју.

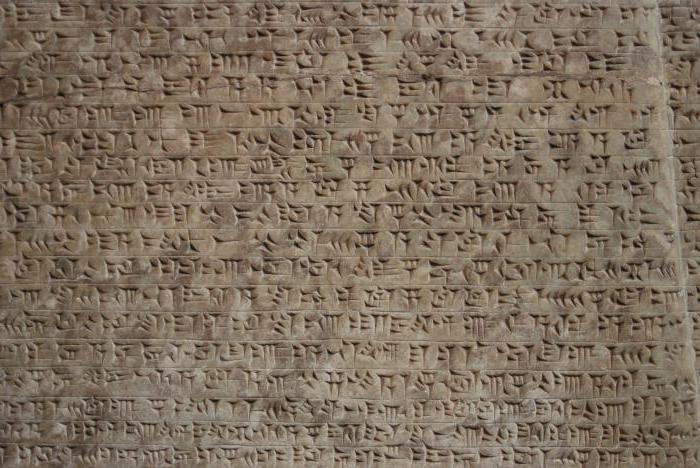

Верује се да је уметност прикривања података активнапочели су да се развијају пре неколико хиљада година пре нашег доба. Примарност се приписује древним сумерима, краљу Соломону и египатским свештеницима. Само много касније, појавили су се исти рууниски знаци и симболи. Али то је занимљиво: понекад је алгоритам за шифрирање текстова (а у то време био и шифрован) био такав да се у истој древној сумерској клинопису, један симбол може значити не само једно слово, већ целу реч, концепт или чак реченицу. Због тога, тумачење таквих текстова, чак и уз доступност савремених криптографских система, омогућавајући обнову првобитног изгледа било ког текста, апсолутно је немогуће. У савременом смислу, ово је прилично напредна, као што је сада уобичајена, симетрични алгоритми за шифровање. На њима ћемо се задржати одвојено.

Савремени свет: врсте алгоритама за шифровање

Што се тиче заштите повјерљивих података уу савременом свету, вреди размотрити одвојено она времена када су рачунари непознати човечанству. Да не помињемо колико су алхемичари или исти Темплари прешли на папир, покушавајући да сакрију праве текстове о знању које знају, вреди запамтити да се проблем само погоршао од времена комуникације.

И овде, можда, најпознатији уређајмогуће је назвати немачку машину за шифрирање времена Другог света под именом "Енигма", која у преводу са енглеског значи "загонетка". Поново, ово је пример како се користе симетрични алгоритми за шифровање, чија суштина је да кодирник и декриптор знају кључ (алгоритам) који је првобитно кориштен да сакрије податке.

Данас се користе такви криптосистемисвуда. Најупечатљивији пример је, рецимо, алгоритам шифрирања АЕС256, који је међународни стандард. Са аспекта компјутерске терминологије дозвољава се коришћење 256-битног кључа. У принципу, модерни алгоритми за шифровање су прилично разноврсни и могу се подијелити у двије велике класе: симетричне и асиметричне. Они, у зависности од области одредишта, сада се користе веома широко. А избор алгоритма за шифровање директно зависи од задатака и начина враћања информација у оригиналном облику. Али која је разлика између њих?

Симетрични и асиметрични алгоритми за шифровање: која је разлика

Да видимо шта је кардинална разликаизмеђу таквих система и на којим принципима се њихова примјена у пракси гради. Као што је већ јасно, алгоритми шифровања су повезани са геометријским концептима симетрије и асиметрије. Оно што то значи, сада ће бити разјашњено.

Симетрични алгоритам за шифровање ДЕС,развијена 1977. године, подразумева постојање јединственог кључа, за који је, вероватно, позната два заинтересована лица. Познавајући такав кључ, није тешко га примијенити у пракси, како би прочитали исти бесмислени скуп симбола, доводећи га, рецимо, у читљиву форму.

А који су асиметрични алгоритмишифровање? Овде се користе два кључа, то јест једна користи једну за кодирање изворних информација, друга је неопходна за дешифровање садржаја, а није неопходно да се они коинцидирају или истовремено налазе на страни кодирања и декодирања. За сваку од њих је довољно. Стога, у изузетно високом степену, искључен је унос оба кључа у треће руке. Међутим, на основу тренутне ситуације, за многе уљезе крађа ове врсте није нарочито проблем. Друга ствар је тражити тај кључ (грубо говорећи, лозинка), што је погодно за дешифровање података. А можда има толико варијанти да ће чак и најсавременији рачунар обрадити их већ неколико деценија. Као што је речено, ниједан рачунарски систем који је доступан на свијету не може хакирати приступ њему и добити оно што се зове "прислушкивање", не може и неће бити у могућности у наредних неколико деценија.

Најпознатији и често коришћени алгоритми за шифровање

Али назад у свет компјутера. Који су главни криптографски алгоритми за заштиту информација у садашњој фази развоја рачунарске и мобилне опреме?

У већини земаља, де фацто стандард јекриптографски систем АЕС заснован на 128-битном кључу. Међутим, паралелно са њим, понекад се користи РСА шифровање алгоритам, који, иако се односи на шифровање користећи отворени (јавни) кључ, ипак је један од најпоузданијих. Ово, иначе, потврђују сви водећи стручњаци, с обзиром на то да је сам систем одређен не само степеном енкрипције података, већ и очувањем интегритета информација. Што се тиче раних развоја, која укључује ДЕС шифрирни алгоритам, она је безнадежно застарела, а покушаји да је замене почели су 1997. године. Тада се појавио нови Адванцед АЕС енкрипцијски стандард (прво са 128-битним тастером, а затим са 256-битним тастером).

РСА шифровање

Сада да погледамо РСА технологију, која се односи на асиметрични систем за шифровање. Претпоставимо да један претплатник шаље информације другом, шифрованом коришћењем овог алгоритма.

За енкрипцију, два довољно великабројеве Кс и И, након чега се израчунава њихов производ З, назван модул. Затим изаберите неки спољни број А, задовољавајући услов: 1 <А <(Кс - 1) * (И - 1). Мора бити једноставно, то јест, немају заједничке делилице са производом (Кс - 1) * (И - 1) једнаком З. Затим се израчунава број Б, али само на тај начин да је (А * Б - 1) дељива са ( Кс-1) * (И-1). У овом примеру, А је отворени кључ, Б је тајни кључ, (З; А) је јавни кључ, (З; Б) је приватни кључ.

Шта се дешава кад ја пошаљем? Пошиљалац креира шифрирани текст означен као Ф, са почетном поруком М, а затим се подиже до снаге А и множи се модулом З: Ф = М ** А * (мод З). Пријемник и даље мора израчунати једноставан примјер: М = Ф ** Б * (мод З). Грубо говорећи, све ове акције су сведене само на експоненцију. Исти принцип функционише са могућношћу стварања дигиталног потписа, али су једначине овде нешто компликоване. Да би се избегло ударање главе алгебром, такав материјал се не цитира.

Што се тиче хакирања, алгоритам енкрипцијеСЦГ нападач представља практично нерешив проблем: израчунали кључни Б. Ово теоретски може да се уради уз коришћење расположивих средстава факторинга (распадања у обзир факторе почетним бројевима Кс и И), али до данас нема таквих средстава, дакле, сама задатак постаје није тешко - то је генерално није изводљиво.

ДЕС шифрирање

Имамо још један у прошлости, у прошлостиефикасни алгоритам за шифровање са највише 64 бита (Симбол) блок дужине које имају смисла само 56. Као што је горе поменуто, ова техника је застарела, иако је трајала довољно дуго док криптосистеми стандард који се користи у Сједињеним Америчким Државама, чак и за одбрамбене индустрије.

Суштина њеног симетричног шифрирања лежи уда се за ту сврху користи одређени низ од 48 бита. У овом случају, 16 циклуса се користе за операције из узорка кључева у 48 бита. Али! Сви циклуси су у принципу слични по принципу деловања, тако да у овом тренутку није неопходно израчунати потребан кључ рада. На пример, један од најмоћнијих рачунара у САД вриједан више од милион долара "ломи" шифровање око три и по сата. За машине нижег ранга, да би се чак и секвенца у свом максималном испољавању израчунала, не траје више од 20 сати.

Шифрирање АЕС

На крају, пре нас је најчешће и, каодо недавно је разматран неранљиви систем - алгоритам шифрирања АЕС-а. Данас је представљен у три верзије - АЕС128, АЕС192 и АЕС256. Прва опција се више користи како би се обезбедила сигурност информација мобилних уређаја, друга се користи на вишем нивоу. Као стандард, овај систем је званично представљен 2002. године, а одмах је њена подршка најавила компанија Интел, која производи чипове процесора.

Суштина је, за разлику од било које друге симетричнесистем за шифровање, смањује се за израчунавања засноване на полиномијалној заступљености кодова и операцијама израчунавања са дводимензионалним низовима. Према речима владе Сједињених Држава, да би пропустио 128-битни кључ, декодер, чак и најсавременији, захтијевао би око 149 трилиона година. Не слажемо се са таквим надлежним изворима. Компјутерски хардвер у последњих сто година, направио је скок, сразмерно геометријском прогресијом, тако да посебно не би требало да се заваравамо, више тако да сада, како се испоставило, постоје шифровање и нагло од оних који су Сједињене Државе објавиле потпуно отпоран на пуцање.

Проблеми са вирусима и дешифровањем

Наравно, причамо о вирусима. Недавно је било сасвим специфичне вирусе, рансомваре, који шифрује цео хард диск и логичке партиције на зараженом рачунару, а затим жртва добија писмо са обавештењем да су сви фајлови кодиран и дешифровање их може бити одређена само власт после плаћања банке.

Истовремено, што је најважније, наводи се кадаАЕС1024 систем за шифровање података, то јест, дужина кључа је примењена четири пута већи сада постојеће АЕС256, читав низ опција када тражи одговарајући декодер само повећава енормно.

И ако наставимо са изјаве америчке владе о томевреме додељено за дешифровање 128-битног кључа, колико ће времена бити потребно за проналажење решења за кључни случај и његове варијанте дужине 1024 бита? Овде су САД пробиле. Они су у ствари веровали да је њихов систем рачунарске криптографије савршен. Нажалост, било је неких специјалиста (очигледно, на пост-совјетском простору), који је у свим аспектима надмашио "непоправљиве" америчке постулате.

Уз све ово, чак и водећи програмериантивирусни софтвер, укључујући и "Касперски Лаб", стручњака који су створили "Доктор Веб", корпорација ЕСЕТ и многи други светски лидери једноставно слегну раменима, кажу, да декодира такав алгоритам једноставно нема новца, али не говори ништа у томе да је време и не dovoljno. Наравно, када се обратите корисничкој подршци понудио да пошаље шифровану датотеку и ако постоји, пожељно је да се оригинал - у облику у којем је било пре шифровање. Авај, чак и компаративна анализа није дала конкретне резултате.

Свет који не знамо

Шта можемо рећи, ако идемо у будућност,не могу да дешифрују прошлост. Ако погледате свет нашег миленијума, можете видети да је исти римски император Гаиус Јулиус Цаесар користио симетричне алгоритме за шифровање у неким његовим порукама. Па, ако погледате Леонарда да Винција, генерално постаје некако непријатно од једне сазнања да је у пољу криптографије та особа, чији је живот покривен одређеним талентом тајности, вековима превазишао његову модерност.

До сада, многи су немирни тзв"Осмех Моне Лисе", у којој постоји нешто тако привлачно да модеран човјек не може да разуме. Успут, на слици, релативно недавно, пронађени су одређени симболи (у очима, на хаљини, итд.), Што јасно указује да у свему овоме постоје неке шифриране од стране сјајних генијалних информација, које данас, на жалост, извлачимо није у позицији. Али нисмо ни помињали разне типове великих конструкција које би могле превазићи разумевање физике тог времена.

Наравно, неки умови имају тенденцију самочињеница да је у већини случајева коришћен такозвани "златни део", али то не даје траг целом огромном складишту знања, за који се, како се верује, било или неразумљиво или изгубљено заувек. Очигледно, криптографи морају учинити невероватну количину рада да би схватили да модерни алгоритми за шифровање понекад не иду ни на компарацију са радом древних цивилизација. Поред тога, ако данас постоје опћенито прихваћени принципи за заштиту информација, онда су они који су се у антици, на жалост, потпуно неприступачни и неразумљиви за нас.

Још једна ствар. Постоји незванично мишљење да се већина древних текстова не може превести само зато што кључеве за њихово дешифровање пажљиво чувају тајна друштва попут Масонс, Иллуминати итд. Чак и Темплари су оставили свој знак. Шта да кажем да је библиотека Ватикана и даље до сада неприступачна? Зар не постоје главни трагови за разумевање антике? Многи стручњаци су склони овој верзији, вјерујући да Ватикан намерно сакрива ове информације од јавности. Тако или не, док нико не зна. Али једна ствар се може рећи сигурно - древни криптографски системи нису ни на који начин били инфериорнији (или, можда, супериорнији) онима који се користе у модерном рачунарском свету.

Уместо поговора

Коначно, треба рећи да је билоне разматрају се сви аспекти везани за тренутне криптографске системе и методе које користе. Чињеница је да би у већини случајева било потребно дати сложене математичке формуле и представити калкулације, од којих ће већина корисника једноставно кренути. Довољно је да погледамо пример са описом РСА алгоритма да схватимо да ће све остало изгледати много компликованије.

Главна ствар је да разумијете и продирете, тако да кажем, усуштина ствари. Па, ако говоримо о модерним системима који нуде да чувају поверљиве информације на такав начин да је доступан ограниченом броју корисника, овде нема малог избора. Упркос постојању вишеструких криптографских система, исти алгоритми РСА и ДЕС очигледно губе специфичности АЕС-а. Међутим, већина модерних апликација развијених за потпуно различите оперативне системе користи АЕС (наравно, у зависности од апликације и уређаја). Али "неовлашћена" еволуција овог криптосистема, благо речено, многи, посебно његови креатори, шокирали су. Али генерално, на основу онога што је данас доступно, многи корисници ће лако разумјети који су криптографски системи за шифровање података, зашто су они потребни и како раде.